このソース ガイドでは、DMARC 準拠のメッセージを送信するための Microsoft 365 の設定プロセスについて説明します。DMARC ポリシーをより制限的な状態 (例: 隔離および/または拒否) に進める前に、このソース、およびお客様に代わって送信する他のソースを構成する必要があります。

このソースをDMARC準拠にするには、Microsoft 365の管理アカウントとドメインのDNS管理コンソールにアクセスする必要があります。

これらの手順は、ほとんど予告なく変更されることがあります。最も完全で正確な情報については、常にMicrosoft 365が発行するドキュメントを参照してください。

一般情報

Microsoft 365は、クラウドベースのメールボックス・メール・サービス、および一連のツールやユーティリティを提供する。IT 部門によって管理され、組織内のすべての部門で利用されています。Microsoft 365は、SPFとDKIMのアライメントを通じてDMARCコンプライアンスをサポートしています。

SPF

SPFを設定するには、送信ドメインのSPFレコードに以下のエントリを追加します:

Exchangeオンライン(共通)の場合は、include:spf.protection.outlook.comを追加します。

Exchange Online 専用(共通ではない)の場合は、次のように追加します。

- ip4:23.103.224.0/19

- ip4:206.191.224.0/19

- ip4:40.103.0.0/16

- include:spf.protection.outlook.com

Microsoft 365 Germany、Microsoft Cloud Germanyのみ(共通ではない)の場合、以下を追加してください: include:spf.protection.outlook.de

DKIM

Microsoft 365のDKIMを有効にするには、ユーザーインターフェース(UI)から行う方法と、PowerShellを使用する方法がある。

DKIMを設定するには

- DKIM署名を有効にする送信ドメインを決定する(example.com)

- 公開するDNS (CNAME)レコードを取得する

- 送信ドメインのDNSゾーンにCNAMEレコードを公開する

- 発行されたDNSレコードが伝播されたことを確認する

- DKIM署名を有効にする(UIまたはPowershellから)

方法1:マイクロソフトのUI

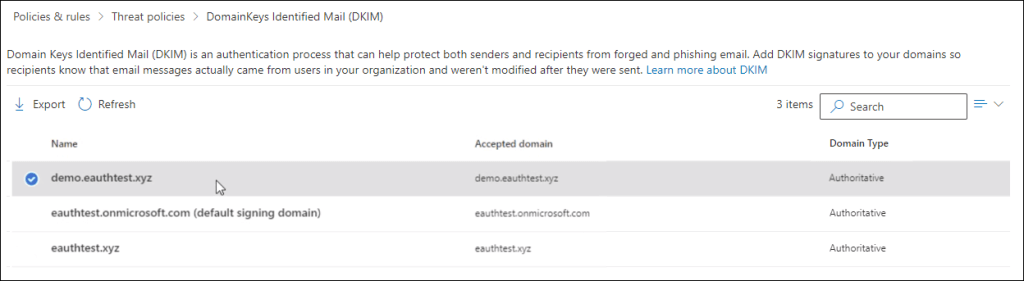

ステップ1: DKIMページ(https://security.microsoft.com/dkimv2 または https://protection.office.com/dkimv2)でDKIMを設定したいドメインをクリックします。

ステップ2:トグルをEnableにスライドさせる。CNAMEレコードを追加する必要があるというポップアップウィンドウが表示されます。

ステップ3:ポップアップウィンドウに表示されたCNAMEをコピーする

ステップ4: コピーしたCNAMEレコードをDNSサービスプロバイダに公開する。DNSプロバイダのウェブサイトで、有効にしたいDKIMのCNAMEレコードを追加します。それぞれのフィールドが以下の値に設定されていることを確認してください:

レコードタイプCNAME (エイリアス)

ホストDKIMポップアップからコピーした値を貼り付けます。

アドレスを指定します:DKIMポップアップからコピーした値を貼り付けます。

TTL: 3600 (またはプロバイダのデフォルト)

ステップ5:DKIMページに戻り、DKIMを有効にする。

それでも “Client Error CNAME record doesn’t exist “エラーが表示される場合は、DNSサーバーとの同期が原因かもしれません。問題が解決しない場合は、もう一度手順を繰り返し、スペースやタブの追加など、コピー/ペーストのエラーがないか確認してください。

方法2:PowerShell

ステップ 1:Exchange Online PowerShell に接続する

ステップ 2:Exchange Online PowerShell で以下のコマンドを実行して、セレクタレコードを作成します。

New-DkimSigningConfig -DomainName -Enabled $false

Get-DkimSigningConfig -Identity | セレクタ1CNAME、セレクタ2CNAMEのフォーマットリスト

Microsoft 365の初期ドメインに加えてカスタムドメインをプロビジョニングしている場合、追加ドメインごとに2つのCNAMEレコードを発行する必要があります。たとえば、ドメインが2つある場合は、さらに2つのCNAMEレコードを公開する必要があります。

ステップ3:CNAMEレコードには以下のフォーマットを使用する。

ホスト名:selector1._domainkey

指すアドレスまたは値:selector1-._domainkey.<initialDomain

TTL: 3600

ホスト名:selector2._domainkey

指すアドレスまたは値:selector2-._domainkey.<initialDomain

TTL: 3600

例

ホスト名:selector1._domainkey

指すアドレスまたは値:selector1-example-com._domainkey.example.onmicrosoft.com

TTL: 3600

ホスト名:selector2._domainkey

指すアドレスまたは値:selector2-example-com._domainkey.example.onmicrosoft.com

TTL: 3600

Microsoft 365の場合、セレクタは常に “selector1 “または “selector2 “になります。

customDomainIdentifierは、mail.protection.outlook.comの前に表示されるカスタムドメイン用にカスタマイズされたMXレコードのcustomDomainIdentifierと同じです。たとえば、ドメインcontoso.comの次のMXレコードでは、customDomainIdentifierはcontoso-comです:

contoso.com. 3600 IN MX 5 contoso-com.mail.protection.outlook.com

initialDomain は、Microsoft 365 にサインアップしたときに使用したドメインです。初期ドメインは常に onmicrosoft.com で終わります。

注意:2番目のレコードを作成することは重要ですが、作成時に利用可能なセレクタは1つだけかもしれません。要するに、2番目のセレクタはまだ作成されていないアドレスを指すかもしれません。キーローテーションがシームレスになるように、2つ目のCNAMEレコードを作成することを推奨します。

ステップ4:DNSでCNAMEレコードを公開したら、Microsoft 365でDKIM署名を有効にする準備ができました。これはMicrosoft 365の管理センターかPowerShellを使って行うことができる。

以下のPowerShell構文を使用する:

Set-DkimSigningConfig -Identity <ドメイン> -Enabled $true

例

Set-DkimSigningConfig -Identity example.com -Enabled $true

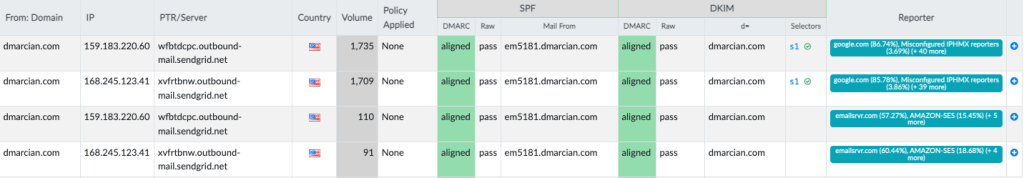

dmarcianアカウントをお持ちの場合、これらの変更がdmarcianプラットフォームに反映されるまで数日かかる場合があります。DMARCに必要なSPFとDKIMのアライメントを確認するには、詳細ビューア(下図)をご覧ください。

私たちがお手伝いします

Brandkeeperでは、メールセキュリティの専門家チームによるDMARCの導入から運用サポート及びコンサルテーション行っています。一旦はDMARCの導入をやってみたが運用を断念したお客様、または、導入時点でいくつものハードルであきらめた企業様のサポートも行っています。

お気軽にご連絡ください