マクドナルドの情報漏えいのニュースを読んだとき、クイックサービス店が狙われ、侵入された歴史を思い起こした。ザックスビーの2013年の販売時点情報管理(POS)侵害、ダンキンの2018年の認証情報流出、チポトレの2021年の電子メール漏洩は、これらのレストランが、保護が不十分なITネットワークへの侵入を試みる犯罪者の十字線上にあることを物語っている。

我々が読んだところによると、最近のマックブリーチは規模が小さく、機密データが流出することはなかったが、もっと悪くなっていた可能性がある。「なぜファーストフードチェーンが狙われるのか」と疑問に思うかもしれない。伝統的に、金融機関は、大金を運び、個人情報を入手しやすく、ビジネスの本質が時間であることから、サイバー攻撃の主要なターゲットとみなされてきた。しかし、これらの金融機関は通常、サイバー防御策をより積極的に展開しているため、犯罪者は防御が十分でない可能性のある業種に他の機会を求めるようになっている。

調査の結果、ファストフードのトップドメインの大半は保護されておらず、サイバー犯罪者のフィッシングによるネットワークアクセスの格好の餌食になっていることがわかりました。保護されていないドメインに加えて、これらのレストランがPOSデバイスを介して管理しているクレジットカードやデビットカードのデータの源泉を想像してみてください。

この2つの要素、つまり脆弱なネットワーク保護と財務クレデンシャルを組み合わせると、狡猾なサイバー犯罪者はネットワークに侵入して保存データにアクセスしたり、接続されたPOS端末にワームを入れてそこに流れるデータを奪ったりする機会を得ることになります。攻撃者がフィッシングやその他の攻撃ベクトルによってアクセス権を獲得すると、リモートでPOSにアクセスすることができます。多くの場合、これらの悪質業者はクレジットカード番号や認証情報を盗むと、ダークウェブでクローン版を販売します。疑うことを知らないカード所有者は、不正な請求が明細書に記載され始めるまで、何も知らないままです。

ファストフード・チェーンから見れば、こうした情報漏えいによってブランドは傷つけられ、顧客の信頼を失うことになる。IBMによると、データ漏洩の後始末にかかる費用は、1件あたり平均424万ドル(約5億円)と、過去最高にまで高騰している。

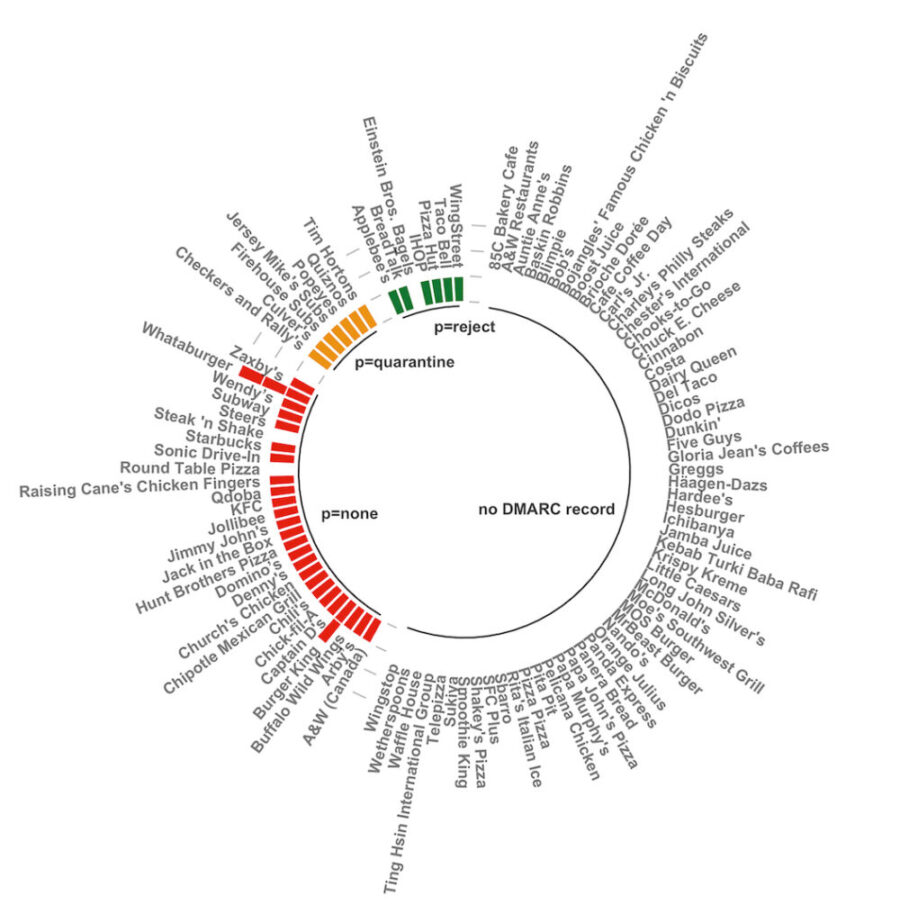

この調査結果を発表した時点で、世界中の店舗数上位99のファーストフードチェーンについてわかったことは以下の通りである。

- ~59%はDMARCレコードがない

- ~27%にp=noneポリシーのDMARCレコードがあった。

- ~7%にp=rejectポリシーのDMARCレコードがあった。

- ~7%にp=quarantineポリシーのDMARCレコードがあった。

これらの企業の41%はDMARCレコードを持っており、Eメールエコシステムの標準を認識しています。また、コンプライアンスに違反している企業は、DMARCポリシーを導入してドメインの保護に努め、犯罪者が自社のドメインを使って顧客やベンダーを騙すフィッシング詐欺を阻止していると考えられます。残念なことに、DMARCレコードがない企業は59%にのぼり、これらの企業のドメインはなりすましメールやその結果生じる損失から保護されていない。

dmarcianのDMARC採用調査をもっと読む。

dmarcianは、ファストフード店(ピザハット、ウィングストリート、タコベル)のDMARCコンプライアンス達成を支援してきました。セキュリティ専門家チームと、ドメインセキュリティを通じて電子メールとインターネットをより信頼できるものにするという使命を持つ当社は、DMARCの実装と管理を長期にわたって支援します。

私たちがお手伝いします

Brandkeeperでは、メールセキュリティの専門家チームによるDMARCの導入から運用サポート及びコンサルテーション行っています。一旦はDMARCの導入をやってみたが運用を断念したお客様、または、導入時点でいくつものハードルであきらめた企業様のサポートも行っています。

お気軽にご連絡ください