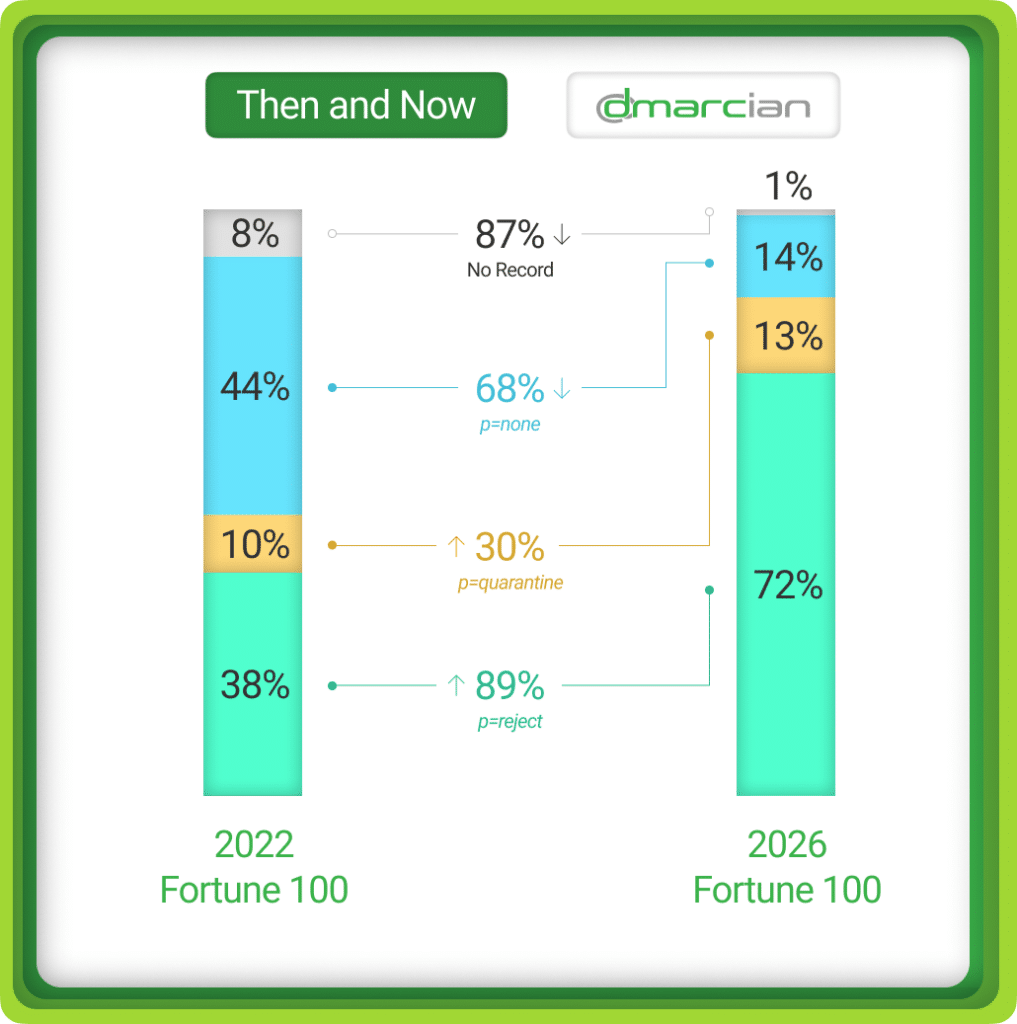

2022年第1四半期、Dmarcianはフォーチュン100社(米国の売上高上位企業をランク付けした年次リスト)におけるDMARCの導入状況を調査しました。

当時、GoogleとYahoo!は、業界の構造を変えるような送信者要件をまだ発表していませんでした。そこで、Google、Yahoo!、MicrosoftによるDMARCの義務化以降、Fortune 100企業がどのように進展したかを確認するため、2026年の状況を調査することにしました。

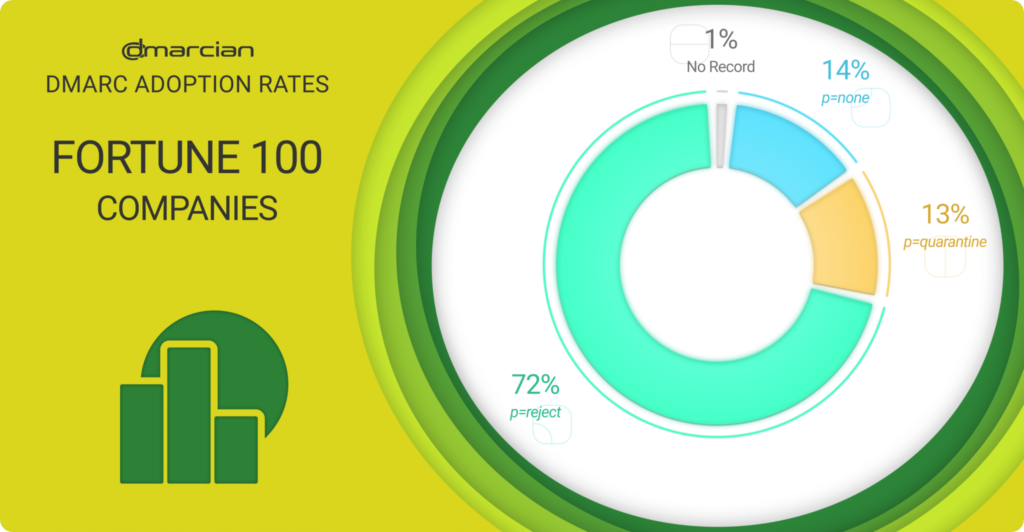

その結果は以下の通りです:

2022年から2026年にかけて、フォーチュン100企業におけるDMARCの導入状況には、次のような傾向が見られました:

- p=rejectに設定されたDMARCポリシーの割合が89%増加

- p=quarantineに設定されたDMARCポリシーの割合が30%増加

- p=noneに設定されたDMARCポリシーの割合が68%減少

- DMARCポリシーを未導入の企業の割合が87%減少

ドメインなりすましの脅威がますます高まる中、過去数年間に見られたこれらの割合の変化は、DMARCの導入状況およびDMARCポリシーの高度化が全体的に進んでいることを示しています。

SPFレコードエラー

朗報は、Fortune 100企業のうちSPFに誤りがあったのはわずか14%だったということです。

DMARCを導入する際、SPFレコードの作成と公開が混乱を招くことが多いことが分かりました。問題のごく一部しか確認できませんでしたが、このドメイン群で最も多かった問題はSPF構文エラー、具体的には「include」メカニズムと「all」の誤りでした。

複数のSPFレコードに関する問題はさらに少なく、SPFレコードが存在しない問題はさらに少なかったです。

Fortune 100企業は格好の標的となっている

Fortune 100企業は、依然としてサイバー犯罪者にとって格好の標的となっています。広範なデジタルフットプリント、信頼されたブランド認知度、そして膨大な顧客基盤を持つこれらの企業では、たった1回の攻撃が成功しただけで、多大な金銭的・評判上の損害をもたらす可能性があります。

2026年1月、あるFortune 100にランクインする金融サービス企業が、PDFSiderと呼ばれる新型マルウェアを使用するランサムウェアグループの標的となりました。攻撃者は、スピアフィッシングメールやソーシャルエンジニアリングの手法を用いて初期アクセスを獲得し、Windowsシステムに悪意のあるペイロードを送り込みました。

いくつかの事例では、攻撃者は、標的に合わせて作成されたかのように見えるおとり文書を使用し、メールの受信者を騙して悪意のあるファイルを実行させようと試みました。

厳格なDMARCの適用が行われていない場合、犯罪者は銀行や投資会社を装い、顧客や社内の従業員に対してフィッシングメールを送信し、アカウントへのアクセス権の取得、個人情報の窃取、支払いの転送、さらにはランサムウェアのインストールなどを図ることが可能です。

攻撃者の手口が明らかになった今、次のステップは、管理しやすく効率的な方法でDMARCを導入する方法を把握することです。

DMARC導入の進め方

多くの組織にとって、DMARC導入の第一段階は、DMARCポリシーを p=none に設定することです。この監視ポリシーは、ドメインのメールフローに制約を設けずに、インターネット全体でドメインがどのように使用されているかを明らかにします。この可視性には、IT部門によって適切に審査された企業のマーケティングメールサービスプロバイダーなど、既知のドメイン使用状況が含まれます。

この初期監視ポリシーに基づき、ドメイン運用者は組織全体のドメインカタログを構築し、すべての正当なメール送信元を特定し、 SPFまたはDKIM認証に合格したドメインをFromヘッダーのドメインと一致させるよう努めます。その後、組織はDMARCポリシーを p=quarantine に進め、正当なメール送信元を特定する自信が高まるにつれて p=reject に移行します。

私たちがお手伝いします

Brandkeeperでは、メールセキュリティの専門家チームによるDMARCの導入から運用サポート及びコンサルテーション行っています。一旦はDMARCの導入をやってみたが運用を断念したお客様、または、導入時点でいくつものハードルであきらめた企業様のサポートも行っています。

お気軽にご連絡ください